E-mail.

Postado em maio 19, 2011 por adailtec

Poderia iniciar o texto dizendo que vou abrir um parêntese para esse negócio de sociedade, para falar de e-mails, mas felizmente ou infelizmente e-mail também já faz parte da sociedade. O e-mail é um meio de comunicação assim como fax, telefone, celular ou a nossa própria voz, a dúvida é, por que nós usamos o e-mail de forma tão diferente dos outros meios. Imagine alguém ligar pra você e diz, uma empresa de telefonia está dando celular é só você ligar para 30 pessoas ou pior, coloque 30 pessoas em conferencia, que você ganha um celular de última geração. Ela está fazendo isso para combater a concorrência. Você iria fazê-lo? Quando alguém, manda um e-mail dizendo que é só você enviar cópia para 100 pessoas que seu dia será abençoado pelo Santo “Nun sei o que lá” pô, no tempo que esse santo foi criado nem existia e-mail, se você encontrasse um papel no chão escrito isso, você tiraria 100 cópias (nem se tivesse na promoção) e assim vai. Tem tanta coisa pra falar sobre esse assunto que eu nem sei como organizar, mas vou tentar, deixar algo útil e talvez um pouco engraçado, pelo menos para quem usa o e-mail de forma correta. Só lembrando, conforme os outros (um pouquinho diferente) só faço as perguntas as respostas sempre são com vocês. Primeiro vamos conhecer alguns tipos de e-mails interessantes. E-mail com anexo humano. Geralmente enviado pelo amigo de trabalho ele te passa o e-mail, antes de atualizar se movimenta com sua cadeira de rodinha até você e diz “Vê ai o e-mail que te mandei” Além do e-mail com aviso de recebimento e de leitura temos também o com aviso antecipado de entrega. Parecido com o caso acima geralmente antes do e-mail chega o aviso via Ramal, MSN etc. “Oh vou ti mandar um e-mail você olha ai beleza?” O e-mail está se tornando o meio de comunicação interativo mais banal da história, ele ganha disparado da conversa telefônica do tipo “E ti abu bais, Não eu é que ti abu bais (loopping) 1 hora depois…Mô desliga você primeiro, áh não desliga você (loopping novamente)”. Brincadeiras à parte, é difícil quando você recebe um e-mail prometendo maravilhas você responder esse e-mail apenas para a pessoa que te enviou perguntando se ela já recebeu as maravilhas, caso sim, “aí sim heim” é a hora de sair encaminhando “rsrs”.

Quando eu escrevi esse artigo a mais de um ano, já percebi que algumas coisas estão mudando, por exemplo essa assinatura é bem interessante: Ao encaminhar esta mensagem, por favor:

1. Apague o meu e-mail e o meu nome.

2. Apague também os endereços dos amigos antes de reenviar.

3. Encaminhe como cópia oculta (Cco ou Bcc) aos SEUS destinatários.

Agindo sempre assim dificultaremos a disseminação de vírus, spams e banners. Para finalizar, a minha monografia para o MBA foi focada exatamente nesse assunto e tem muito mais detalhes em nível corporativo, usuário final e administradores, quem tiver interesse é só fala, ou melhor, me mandar um e-mail “rsrsrs”.

Histórias como essa existem ao milhares, mas sempre tem uma nova, não seja egoísta compartilhe ai sua opinião e história conosco, pode ficar tranquilo que aqui não é corrente nem spam, abraços.

____________________________________

Could initiate the text saying that I’ll open a parenthesis for this thing of society, to talk about e-mails, but fortunately or unfortunately email also already part of society. The e-mail is a means of communication as well as fax, telephone, mobile phone or our own voice, the doubt is, why we use email so different from other media. Imagine someone call you and say, a phone company, is giving phone giving a mobile if you call to 30 people or worse, put 30 people in conference Would you do it? When someone sends an email saying that it’s just you send copy to 100 people that your day will be blessed by the Holy know what it there, so when this saint was created not existed email yet, if you found a paper on the floor written this , you would take 100 copies? and so on. There’s so much to talk about this subject I do not know how to organize, but I’ll try to leave something useful and maybe a little funny, at least for those who use email correctly. Just remember, as others (a little different) I just do the questions the answers are always with you. First let’s know some interesting types of emails. Email with attached human. Generally sent by friend at work, him sends one email to you and before upgrading him moves with his wheel chair up to you and says, “See there the email that I sent” Besides the e-mail with receipt warning and we also have the anticipated delivery warning. Similar to the above case usually before the email reaches the warning via Skype, MSN etc.. “Oh I’ll send you an email you look there ok?” The email is becoming the medium of interactive communication most banal story, more banal than of this type “Funny talks of couples in the beginning of relationship with a kind of loopping talk . Jokes aside, it’s hard when you get an email promising kind of wonders you answer this email only to the person who sent you asking if she received the wonders, if yes, then yes heim is time to forwarding it. When I wrote this article over a year since I realized that some things are changing, for example this signature is very interesting: When forwarding this message, please: 1. Delete my email and my name. 2. Delete the addresses of friends before resending. 3. Put blind copy (Bcc or Bcc) for all recipients. Always acting so dificultaremos the spread of viruses, spam and banners. Finally, In my dissertation for the MBA I was focused exactly on this issue and has much more detail at the corporate level, to end user and administrators but who are interested just talk, or better, send me an email. Stories like this are thousands, but there is always a new, there is not selfish to share your opinion and story with us, you can rest assured that here is not current or spam, hugs …

Notebooks Baratos.

Para quem quer comprar notebook de qualidade bem barato, segue a dica:

Na loja www.saldaodainformatica.com.br/ tem notebooks da marca Acer com média de 50% de descontos. O segredo está no seguinte, são divididos em três categorias:

Novo série Ouro, pode faltar manual, caixa rasgada etc.

Novo série Prata, pode conter riscos, sujeira etc.

Novo série Bronze, passou por reparos.

Para que já está familiarizado com o termo é como se fosse um “Outlet” da marca Ace, marca mundial com assistência técnica no Brasil.

Além de notebooks, você encontra também Netbooks, tablets entre outros.

____________________________________

For those who buy notebook quality and inexpensive, the following tip:

Http://www.saldaodainformatica.com.br/ has in store brand Acer notebooks with an average of 50% discounts. The secret is in the following, are divided into three categories:

New Gold series, may be missing manual, box torn etc.

New silver series, may show scratches, dirt etc.

New Bronze series, underwent repairs.

For who is already familiar with the term is like an “Outlet” Ace brand, global brand with technical assistance in Brazil.

In addition to notebooks, you can also find Netbooks, tablets and others.

____________________________________

Para aquellos que compran la calidad portátil y de bajo costo, el siguiente consejo:

Http :/ / www.saldaodainformatica.com.br/ tiene en el almacén de la marca Acer portátiles con un promedio de 50% de descuento. El secreto está en la siguiente, se dividen en tres categorias:

Serie New Gold, es posible que falte manual, caja rota, etc.

Nueva serie de plata, puede presentar arañazos, suciedad, etc.

Nueva serie de Bronce, se sometió a reparaciones.

Para que ya está familiarizado con el término, es como una “salida” de la marca Ace, marca global con asistencia técnica en Brasil.

Además de los portátiles, también se puede encontrar Netbooks, tablets y otros.

Aprenda a Comprar um Computador

Postado em fevereiro 8, 2012 por adailtec

Você já reparou em anúncios apartamento ou carro como é pequeno, mas tem todas as informações necessárias exemplo: AP Zona Norte 110mt² 2 Vagas- Dorms 2 – Financiamento Caixa.

Golf 09 Preto– 4p – Banco, Vidro, direção e Roda só 1 + 60 de 499.

Mas já imaginaram se um gringo ler esses anúncios, não vai fazer o menor sentido, porém depois de falar o significado de cada parte do anuncio ele estaria apto para entender esse e outros, isso é o que faremos nesse artigo.

Primeiro é normal as pessoas dizerem que querem um computador “completo”, porém o completo pra mim, pode não ser o completo pra você, vamos considerar que um computador completo é o básico para uso: CPU, Monitor, Teclado e Mouse o restante são simplesmente acessórios, caixas de som, placa de vídeo, impressora, controle para jogos, scanner, placa para TV digital etc.

Vejamos alguns exemplos de anúncios padrão de mercado: Computador PCTV Positivo D330LR c/ Intel Celeron Dual Core E3200, 3GB, HD 320GB, Gravador de DVD, Linux + Monitor LCD 15″ Positivo, Computador Dexcon Thor Intel Core i3 540 3.06gHz 2Gb 400GB Prata, Notebook STi c/ AMD® C50 Dual Core 2GB 320GB Webcam e Saída HDMI LED 13,3″ Windows 7 StarterA receita é simples, os anunciantes costuma colocar mais ou menos a seguinte sequência: O tipo, se é NETBOOK (Aquele pequenininho sem lugar para CD/DVD ) ideal para internet e estudo, NOTEBOOK(computador portátil geralmente com as mesma funções do normal)ideal para quem tem pouco espaço em casa ou precisa trabalhar com ele, DESKTOP (Computador tradicional que pode ter diversos acessórios e ser muito mais potente)pode facilmente substituir vídeo game, televisão e som, só depende dos acessórios. Depois a Marca (Positivo, HP,Sony, Dell, X5, CCE entre outros).Antes de comprar pesquise se tem assistência técnicas, pergunte para algum amigo que já tem se a marca é boa se a diferença de preço for muito grande desconfie. Na sequência Marca do processador (AMD, Intel), Nome, (I5, Phenom, Pentium) modelo (P6200,990x) e velocidade do processador (3.46Ghz, 2.0 GHz) atualmente os processadores tem mais de um núcleo, ou seja, são vários processadores em um. O processador é o cérebro do computador, quanto mais processadores, maior a velocidade e maior o número de programas simultâneos. Logo após temos a quantidade de Memória, que está a cada dia mais barato (2GB, 6GB, 1GB), a memória é a adrenalina no corpo, faz programas abrirem mais rápido, grava CD mais rápido, navega na internet mais rápido. Depois temos o HD, que nada mais é que a quantidade de espaço disponível (400GB, 120GB, 1TB). Ao contrário do que se dizem o HD não deixa o computador mais rápido, ele faz com que caiba mais coisas no computador, Foto, Musica, vídeos etc. A partir do HD os fabricantes começam a colocar o que eles acham vantagem no seu produto ou apenas enchem linguiça, colocam coisas como (CD/DVD, Webcam, Saída HDMI etc.), também costuma colocar o tamanho e tipo da tela, nessa área (LCD 15″, LED 17”, etc.). Essa parte pode ser critério de desempate por exemplo aqui tem mais USBs que o outro, ou tem uma placa de vídeo (manda vídeo para televisão, acelera os jogos etc.). Por último, mas não necessariamente nessa ordem vem o Sistema operacional da máquina (Windows 7 Starter, Linux, Windows Vista etc.). Prestem atenção, o sistema operacional mais usado é o Windows, porém ele tem diversas versões, isso pode ser critério de desempate, se um tem a versão Starter(básica)e o outro tem a Professional (Intermediária), terá muito mais recursos e aproveitará o desempenho, lembrando que nada impede de compra com um sistema e instalar outro depois. Para finalizar segue uma tabela de comparação Computador X Carro para facilitar o entendimento (se conhecer carro):

Obs.: As informações deste artigo são apenas informativas e foram adaptada para uma melhor linguagem podendo influencia assim ao conteúdo técnico

Como Ter Seu Próprio Site

Primeiramente temos que saber qual a diferença entre Site, Blog e Portal.

Todos eles tratam-se de um espaço na internet, porém cada um com uma particularidade.

Site: Espaço reservado na internet disponível 24hs por dia, pode ser como um cartão de visita com uma única pagina apenas com logotipo, contato, serviço prestado ou direcionado para propaganda, vendas, compras, troca, vídeos, relacionamento, bancos etc.

Blog: Trate se de algo mais pessoal, como se fosse um diário na internet, pode ser no formato Fotolog, destinado a fotos, Vlog destinado a vídeos etc. Tem empresas que tem seu site e um Blog para melhor relacionamento com o cliente.

Portal: É um site de grande porte, com diversos sites e blogs dentro dele, exemplo o Portal da globo.com, dentro dele existe um site de esporte, dentro desse site de esporte tem um site para cada time e cada time tem área de fotos, vídeos etc.

Para criação de um site você pode escolher um sistema gratuito, ou pago, porém o gratuito tem muitas restrições por exemplo, digamos que você queira criar um site para uma empresa chamada adailtec, no modelo gratuito ficaria algo como www.adailtec.hostspot.com.br porém no modelo pago ficaria www.adailtec.com muito mais fácil para decorar. Sendo assim vamos focar no modelo pago é muito mais aceito no mercado está pronto para ser expandido e o valor para um site simples é pouquíssimo.

1. Planeje o objetivo e a aparência do site.

É importante saber para que você quer um site, qual o segmento, negócio, compra, venda, propaganda etc.

2. Faça um esboço (Desenho, Rascunho) do seu site

Um desenho simples em uma folha de papel mostrando onde vai ficar as informações, Contato, Quem Somos, qual tipo de serviço etc.

3. Caso você não tenha conhecimento técnico para desenvolvimento você deve contrata um Web Designer esse profissional irá revisar e ti orientar melhor no passe 1 e 2.

4. Registre o nome do domínio.

Dominio é o nome do seu site, por exemplo adailtec.com.br, é necessário verificar a disponibilidade por exemplo se você quiser registra em seu nome o domínio cocacola.com.br, você não vai conseguir pois já está registrado importante imagine o domínio como um nome, por exemplo João da Silva, pode haver muitos porém “João da Silva Semotchko Fournier” deve haver só um, o domínio adailtec.com.br é um, porém adailtec.com.fr, adailtec.sp.gov são outros

O pagamento Anual de mais ou menos R$30,00 para domínio.com.br.

5. Encontre um host (Local na internet para que o site fique disponível 24hs em todo o mundo) Existem diversas empresas que fazem esse tipo de serviço o preço vai variar de acordo com o tipo de Hospedagem, pagina simples, pagina de vendas, pagina de vídeo etc.

6. Após esses passos seu site estará no ar, sendo necessária uma pequena taxa mensal para manutenção e aluguel do espaço na internet (Hospedagem).

Caso você não queira ter todo esse trabalho, por apenas R$299,00 seu site estará no ar em alguns dias, segue o contato:

Nextel: (11) 4326-1771 – Triap

Site: www.triap.com.br

Email: suporte@triap.com.br

First we have to know what the difference between Site, Blog and Portal. All of them deal up space on the internet, but each with a special feature. Site: Placeholder available on the internet 24 hours a day, can be like a business card with just a single page with logo, contact, service or advertising directed to, sales, purchases, exchanges, videos, relationship, banks etc. Blog: Treat yourself to something more personal, like a diary on the internet, can be in the format Fotolog, aimed at photos, videos etc Vlog intended. Companies that have got your website and blog to better customer relationship. Portal: It is a large site with many sites and blogs within it, eg the portal globo.com, inside there is a sports site, sports site within that site has a home team and each team has area photos, videos etc.. To create a website you can choose a system, free or paid, but Free has many restrictions for example, say you want to create a website for a company called adailtec, the free model would look something like www.adailtec.hostspot.com . br but the paid model would www.adailtec.com much easier to decorate. So let’s focus on paid model is much more accepted in the market is ready to be expanded and the value for a simple website is abysmal. 1. Plan the goal and the appearance of the site. It is important to know why you want a website, what action, business, buying, selling, advertising etc.. 2. Make a sketch (drawing, Draft) your site A simple drawing on a sheet of paper showing where you will stay the information, Contact, About Us, what type of service etc.. 3. If you do not have technical knowledge for development, you should hire a professional web designer that will review and advise you on the best pass 1 and 2. 4. Register your domain name. Domain is the name of your site, for example adailtec.com.br, it is necessary to check the availability for example if you want to register the domain in your name cocacola.com.br, you will not get it already registered the domain important picture as a name, eg John Smith, but there may be many “John Doe Semotchko Fournier” there should be only one domain is a adailtec.com.br but adailtec.com.fr, adailtec.sp.gov are other The annual payment of about £ 30.00 for domínio.com.br. 5. Find a host (Local Internet so that the site becomes available 24hs worldwide) There are several companies that make this type of service the price will vary according to the type of hosting, simple page, sales page, video page etc.. 6. After these steps your site will go live, necessitating a small monthly fee for maintenance and rent webspace (Hosting). If you do not want to have all this work for only U.S. $ 299.00 your site will be online in a few days, following contacts Site:

Nextel: (11) 4326-1771 – Triap

Site: www.triap.com.br

Email: suporte@triap.com.br

En primer lugar tenemos que saber cuál es la diferencia entre el Sitio, Blog y Portal. Todas ellas se ocupan espacio en la internet, pero cada uno con una característica especial. Sitio: Marcador de posición disponibles en Internet las 24 horas del día, puede ser como una tarjeta de visita con una sola página, con logotipo, contacto, servicios o publicidad dirigida a, ventas, compras, intercambios, vídeos, relación, bancos, etc Blog: Disfrute de algo más personal, como un diario en Internet, puede estar en el formato de Fotolog, dirigido a fotos, videos, etc destinados vlog. Las empresas que han conseguido su sitio web y blog para una mejor relación con el cliente. Portal: Es un sitio grande con muchos sitios y blogs dentro de ella, por ejemplo, el portal globo.com, en el interior hay un sitio de deportes, sitio de deportes en ese sitio cuenta con un equipo local y cada equipo tiene un área de fotos, videos, etc. Para crear una página web se puede elegir un sistema, gratuito o pagado, pero libre tiene muchas restricciones, por ejemplo, supongamos que desea crear un sitio web para una empresa llamada adailtec, el modelo de libre sería algo como www.adailtec.hostspot.com . br pero el modelo de pago se www.adailtec.com mucho más fácil para decorar. Así que vamos a centrarnos en el modelo de pago es mucho más aceptado en el mercado está listo para ser ampliado y el valor de un sitio web sencillo es abismal. 1. Planifique la meta y la apariencia de la página. Es importante saber por qué quiere un sitio web, ¿qué medidas, negocio, compra, venta, publicidad, etc. 2. Haz un dibujo (dibujo, Borrador) su sitio Un simple dibujo en una hoja de papel que muestra donde se alojará la información de contacto, Quiénes somos, qué tipo de servicio, etc. 3. Si usted no tiene los conocimientos técnicos para el desarrollo, debe contratar a un diseñador web profesional que revisará y le aconsejará sobre el mejor paso 1 y 2. 4. Registre su nombre de dominio. Dominio es el nombre de su sitio, por ejemplo adailtec.com.br, es necesario comprobar la disponibilidad, por ejemplo, si desea registrar el dominio a su nombre cocacola.com.br, usted no conseguirá que ya registró la importante imagen de dominio como un nombre, por ejemplo, John Smith, pero puede haber muchos “John Doe Semotchko Fournier” no debe ser sólo un dominio es un adailtec.com.br pero adailtec.com.fr, adailtec.sp.gov son otra El pago anual de alrededor de £ 30.00 para domínio.com.br. 5. Encontrar un host (Internet local para que el sitio esté disponible las 24 hs en todo el mundo) Hay varias compañías que hacen este tipo de servicio el precio variará en función del tipo de alojamiento, sencilla página, página de ventas, página de vídeos etc. 6. Después de estos pasos su sitio comenzará a funcionar, lo que requiere una pequeña cuota mensual para el mantenimiento y alquiler de espacio web (Hosting). Si no quiere tener todo este trabajo sólo para EE.UU. $ 299,00 su sitio estará en línea dentro de pocos días, tras los contactos Sitio:

Nextel: (11) 4326-1771 – Triap

Site: www.triap.com.br

Email: suporte@triap.com.br

Saiba Qual Operadora

Conforme já previsto por especialistas a muito tempo e até mesmo satirizado em “stand up”, a anos atrás, enfim se tornou realidade, hoje em dia para conversar com números da mesma operadora as ligações se tornaram praticamente gratuitas.

Porém com o advento da portabilidade, fica difícil de saber a qual operadora pertence determinado número.

Segue um site extremamente útil nessa hora.

Basta apenas clicar na imagem logo abaixo, digitar o telefone com o DDD e pronto você saberá qual a operado sem maiores complicações.

As already predicted by experts a long time and even satirized in stand up, years ago, finally became reality today to talk numbers with the same carrier connections have become virtually free.

But with the advent of portability, it is difficult to know which operator belongs certain number.

Here is a site extremely useful at this time.

Just click on the image below, enter your phone with the DDD and ready you will know which operated without major complications.

Como ya se ha pronosticado por los expertos desde hace mucho tiempo e incluso satirizado en pie, hace años, por fin se hizo realidad hoy para hablar de números con las mismas conexiones portadoras se han convertido prácticamente libre.

Sin embargo, con el advenimiento de la portabilidad, es difícil saber qué operador pertenece cierto número.

Aquí es un sitio extremadamente útil en este momento.

Simplemente haga clic en la imagen de abajo, introduzca su teléfono con el DDD y listo sabrás que funcionó sin mayores complicaciones.

Teste a velocidade da sua Internet

Para testar a velocidade da sua Internet click no testador abaixo.

To test the speed of your Internet click on the tester below.

Para probar la velocidad de su internet click en el probador de abajo.

Monografia MBA

Primeiro o que é MBA: MBA significa Mestre em Administração de Negócios, é uma sigla inglesa e significa Master in Business Administration. MBA é um curso de formação de executivos na área de administração, estudando matérias de finanças, contabilidade, recursos humanos, marketing tecnologia entre outras. O MBA tem um grau de mestrado, mas no Brasil não é reconhecido desta forma. Aqui ele é enquadrado como uma especialização ou pós Graduação. Para quem tem interesse em fazer um MBA ou mesmo está no último semestre e precisa fazer uma monografia, esta pode servir como exemplo. Titulo. Boas Práticas do Uso do E-mail na Sociedade e no Mundo Corporativo nos Dias Atuais Resumo. Este trabalho traz de modo prático e fácil, um melhor entendimento de uma das maiores ferramentas de comunicação na atualidade: o e-mail. Foi dividido em três principais partes, começando pela história e funcionamento do e-mail, passando pelas boas práticas gerais, no mundo corporativo e para o usuário final, e ao final uma conclusão sobre o tema. É um material indispensável para administradores de serviço de e-mail e usuários que pretendem buscar segurança, agilidade e um bom uso dessa ferramenta.

____________________________________

First what is MBA: MBA means Master in Business Administration, is an English acronym and stands for Master in Business Administration. MBA is a training course for executives in the areas of administration, studying matters of finance, accounting, human resources, marketing, technology and others. The MBA has a master’s degree, but in Brazil is not recognized in this way. Here it is framed as a specialization or post graduate. For those interested in doing an MBA or even this last semester and need to do a monograph, this can serve as an example. Title. Practice of Using Email in Society and the Corporate World in Current Days Summary. This work brings practical and easy way, a better understanding of one of the greatest communication tools today: email. Was divided into three main parts, beginning with the history and functioning of the email, through the general good practices in the corporate world and for the end user, and at the end a conclusion on the topic. It is an indispensable material for service administrators and email users who intend to seek safety, agility and a good use of this tool.

____________________________________

En primer lugar lo que es MBA: MBA significa Master en Administración de Empresas, es un acrónimo de Inglés y es sinónimo de Maestría en Administración de Empresas. MBA es un curso de formación para ejecutivos en las áreas de administración, el estudio de las cuestiones de finanzas, contabilidad, recursos humanos, marketing, tecnología y otros. El MBA tiene una maestría, pero en Brasil no es reconocido de esta manera. Aquí se enmarca como una especialización o postgrado. Para aquellos interesados en hacer un MBA o incluso este último semestre y la necesidad de hacer una monografía, esto puede servir de ejemplo. Título. Práctica del uso del correo electrónico en la sociedad y el mundo empresarial en los días actuales Resumen. Este trabajo aporta manera práctica y fácil, una mejor comprensión de una de las mejores herramientas de comunicación actuales: email. Se dividió en tres partes principales, comenzando con la historia y el funcionamiento del correo electrónico, a través de las buenas prácticas generales en el mundo empresarial y para el usuario final, y al final una conclusión sobre el tema. Se trata de un material indispensable para los administradores y usuarios de servicios de correo electrónico que tengan la intención de buscar la seguridad, agilidad y un buen uso de esta herramienta.

Adailton Gregório Ferreira

Boas Práticas do Uso do Email na Sociedade e no Mundo Corporativo nos Dias Atuais

São Paulo

2010

2

Adailton Gregório Ferreira

Boas Práticas do Uso do Email na Sociedade e no Mundo Corporativo nos Dias Atuais

Projeto apresentado ao Centro Universitário Nove de Julho,

para obtenção do título de MBA em Tecnologia da Informação

e Internet, sob a orientação do

MS. Professor Giovani Santanna.

São Paulo

2010

3

Agradecimentos

Primeiramente gostaria de agradecer a Deus pelo dom da vida, pela força que me dá para superar as dificuldades e vencer os desafios.

Sou grato a todos que me auxiliaram neste árduo projeto em especial a Carol Marcelino, que não poupou esforços para me auxiliar nas diferentes atividades realizadas.

Meu orientador MS Professor Giovani Santanna, pela atenção especial na orientação e suporte em todas as etapas do projeto.

Agradeço a minha família, e namorada que sempre foram maravilhosos comigo, apoiando e ajudando em todos os percursos da minha vida.

E todos os professores que me forneceram conhecimentos suficientes para a conclusão desse projeto.

4

RESUMO

Este trabalho traz de modo prático e fácil, um melhor entendimento de uma das maiores ferramentas de comunicação na atualidade: o email.

Foi dividido em três principais partes, começando pela história e funcionamento do email, passando pelas boas práticas gerais, no mundo corporativo e para o usuário final, e ao final uma conclusão sobre o tema.

É um material indispensável para administradores de serviço de email e usuários que pretendem buscar segurança, agilidade e um bom uso dessa ferramenta.

5

ABSTRACT

This work brings in a practical and easy, a better understanding of one of the major ways to communication in the nowadays, the Email. Was divided into three main parts, beginning with the history and operation of the mail, through general good practice in the corporate world and the end-user and a final conclusion on the issue. It is an indispensable material for administrators of email service and user who intends to seek safety, agility and a good use of this tool.

6

LISTA DE SIGLAS E ABREVIATURAS

LAN Local Area Network

SMTP Simple NetworkSimple Mail Transfer Protocol

DFD Diagrama de Fluxo de Dados

DER Diagram de Entidade Relacionamento

POP3 Post Office Protocol Versão 3

SSL Transport Layer Security Transfer Protocol

IP Internet Protocol

5W2H Uma das técnica mais comum de planejamento de atividades.

WEBMAIL Webmail é uma interface da Internet que permite ao utilizador ler e escrever e-mail usando um navegador.

WAN Wide Area Network (WAN), Rede de área alargada ou Rede de longa distância, também conhecida como Rede geograficamente distribuída

7

PC Personal Computer- Computador Pessoal.

Proxy Servidor que atua como intermediário entre um cliente e outro servidor. Normalmente é utilizado em empresas para aumentar a performance

Banda Quantidade de dados que podem ser transmitidos em um canal de comunicação, em um determinado intervalo de tempo.

EXE Arquivo executável, programas.

JPG, PNP, JPEG, GIF Tipos de formatos para imagens.

8

SUMARIO

- INTRODUÇÃO…………………………………………………………..11

1.1. Motivação e Justificativa……………………………………13

1.2. Objetivos Gerais……………………………………………….14

1.3. Objetivos Específicos………………………………………..15

1.4. Proposta e Contribuições…………………………………..16

1.5. Organização do Projeto……………………………………..17 - METODOLOGIA………………………………………………………..18

2.1. Levantamento………………………………………………….19

2.2. Projeto…………………………………………………………….19

2.3. Teste de aceitação……………………………………………20

2.4. Recursos Necessários………………………………………21 - TRABALHOS RELACIONADOS……………………………………21

3.1. Pesquisa de Mercado………………………………………..22

3.2. Materiais utilizados……………………………………………27 - EMAIL………………………………………………………………………..28

4.2. Definição de Email ……………………………………………..26

4.3. História do email…………………………………………………29

4.4. Funcionamentos do Email…………………………………….31

9

4.5. Spam…………………………………………………………………….33 - BOAS PRÁTICA DO USO DO EMAIL………………………………..36

5.2.BOAS PRÁTICAS GERAIS………………………………….36

5.3.BOAS PRÁTICAS NO USO CORPORATIVO…………42

5.4. BOAS PRÁTICAS NO USO PESSOAL…………………49 - CONCLUSÃO…………………………………………………………………54

6.2. Conclusão………………………………………………………..54

6.3. Propostas de Trabalhos Futuros………………………….55

REFERÊNCIAS BIBLIOGRÁFICAS……………………………………………….56

10

LISTA DE FIGURAS

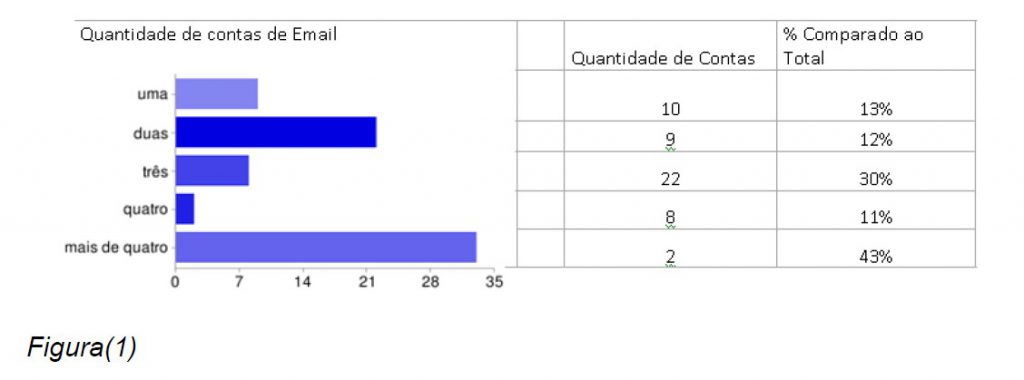

Figura 1 – Emails por usuários……………………………………………. 19

Figura 2 – Email profissional……………………………………………….. 19

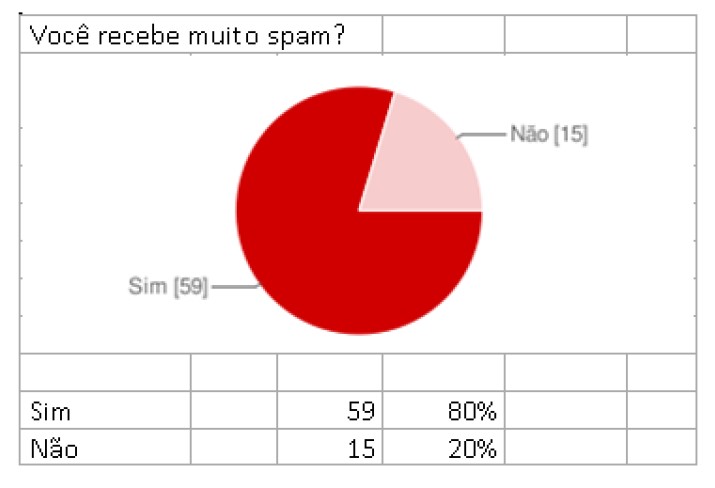

Figura 3 – Spam………………………………………………………………… 21

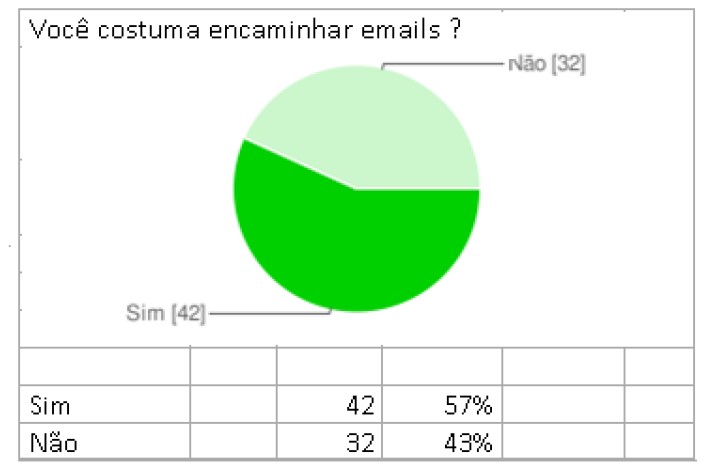

Figura 4 – Encaminhamento………………………………………………… 22

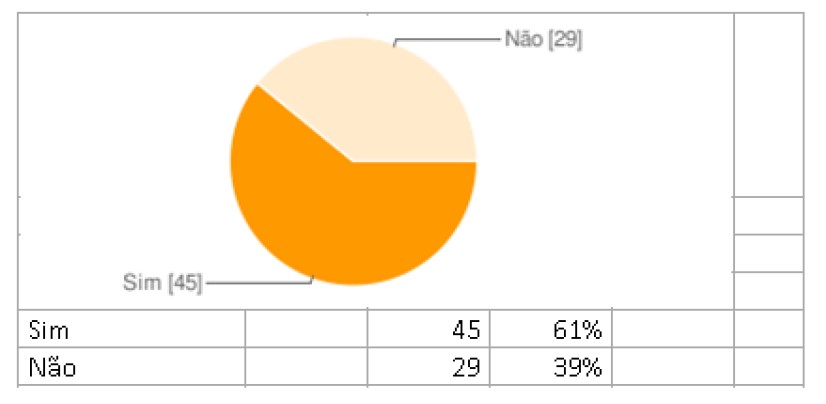

Figura 5 – Indisponibilidade………………………………………………… 23

Figura 6 – Tempo de indisponibilidade …………………………………. 24

Figura 7 – Certificado Digital………………………………………………… 25

Figura 8 – Caminho do Email ………………………………………………. 31

Figura 9 – Exemplo de Email……………………………………………….. 32

Figura 10 – Exemplo de Email 2……………………………………………. 34

Figura 11 – Email HTTPS……………………………………………………… 35

11 - INTRODUÇÃO

Nos dias atuais (2010), sem dúvida o email se tornou um dos maiores meios de comunicação, esse fato ocorreu por vários motivos, desde a alfabetização digital, ao fácil acesso à internet e preços dos computadores, notebooks, netbooks e celulares.

Como qualquer tecnologia ou meio de informação que está em alta, demonstra seus lados positivos e negativos. Com a disseminação desse meio de comunicação, foi criada uma forma fácil e barata de propaganda, o Spam, email marketing, falsa informação e desperdício de recurso por parte de funcionários usando de forma indevida ou para propósitos pessoais essa importante ferramenta.

Por outro lado também veio a parte positiva como aceitação do email como prova judicial segundo o Código de Processo Civil (Lei 5.869/1973) informado segundo o site WWW5 sobre a lei de novas tecnologias e o projeto de lei Projeto de Lei 170/08 extraído WWW6 no dia 28/03/2010 e o uso também para diversas transações, assim como cotações e substituindo definitivamente o antigo fax.

Neste trabalho irei apresentar algumas das principais formas de controle que dispomos para essa poderosa ferramenta. Será apresentado todo o histórico e funcionamento do email, como surgiu e quais etapas são

12

necessárias para que uma mensagem percorra do seu remetente ao seu destinatário.

Para o uso do email, tanto pela sociedade quanto para o uso corporativo é necessários diversos cuidados para o bom funcionamento e para evitar o desperdício do recurso.

A proposta dessa monografia é auxiliar através de pesquisas, normas e casos o bom uso desse recurso tão funcional.

13

1.1. Motivação e Justificativa

O email tornou-se indispensável até o momento em que essa monografia estava sendo escrita, porém o uso tem se desviado do objetivo inicial, ocasionando prejuízo às empresas e grande transtorno à utilização pessoal como Spams, propagação de vírus e de informações enganosas.

São feitos diversos investimentos em tecnologias para evitar essas práticas inadequadas, porém não é feita uma conscientização do uso. Pensando nesse assunto, disponibilizo através dessa Monografia, um material para maior entendimento do email e as boas praticas para evitar todos esses transtornos tanto para o usuário final quanto para o administrador.

Sendo assim, diversas iniciativas foram propostas e desenvolvidas e serão discutidas ao longo do projeto.

14

1.2. Objetivos Gerais

Esta Monografia apresenta como objetivo principal, de forma simples e sucinta, as boas práticas do uso do email, desde o usuário final, seja com sua conta pessoal ou profissional, a administradores de redes os quais tem a tarefa de estabelecer cota e política de emails para todos os funcionários, na sociedade e no mundo corporativo a fim de evitar desperdício de banda ocasionada por congestionamento de mensagens sem real importância ou mesmo a forma de coibir a propagação de informações prejudiciais ou sem importância .

15

1.3. Objetivos Específicos

Os seguintes objetivos específicos dessa Monografia podem ser destacados:

Evitar/diminuir o trafego desnecessário inerente ao serviço de email tanto na rede mundial quanto na rede privada.

Administrar de melhor forma o serviço de email pessoal e empresarial maximizando o uso de forma proveitosa.

Apresentar um plano de analise para melhor distribuição de contas em uma empresa.

Coibir o envio de informações enganosas, para que não sejam propagadas mundialmente pelo sistema de email via internet.

16

1.4. Proposta e Contribuições

A proposta dessa Monografia é oferecer um controle mais eficiente com o menor custo e sem perder o principal objetivo do email que é a comunicação, seja ela profissional ou pessoal, tanto para o usuário final quanto para o administrador de serviços de emails.

Isso será feito apresentando o funcionamento do email, o caminho que uma mensagem percorre na internet e informações de administração e boas práticas para chegar a esse objetivo.

Explicando o significado dos termos mais utilizados e todo o processo do envio e recebimento do Email de forma didática.

Lembrando que mesmo sendo objetivos diferentes, a maior parte das boas práticas podem ser aplicadas de maneiras semelhantes para o uso profissional e para o uso pessoal.

17

1.5. Organização do Projeto

Esta Monografia está organizada da seguinte maneira: O capítulo 2 apresenta os trabalhos referentes à metodologia que será usada como levantamento, análise do sistema de email no modo geral através de pesquisas, teste de aceitação e recursos necessários. No capítulo 3 são apresentados os trabalhos relacionados (o que precisamos estudar para podermos desenvolver as boas praticas do uso de emails na sociedade e no mundo corporativo nos dias atuais), e pesquisa de mercado. O capítulo 4 apresenta tudo que é necessário para compreender um sistema de emails, benefícios e malefícios. O capítulo 5 apresenta as boas práticas do uso de email de modo geral.O capítulo 6 apresenta as boas práticas do uso de email no mundo corporativo e o capítulo 7 as boas praticas do uso de emails para o usuário final de uma forma não profissional.

Finalmente, o capítulo 8 expõe as conclusões e proposta para continuidade no desenvolvimento dessas boas práticas.

É importante ressaltar, todos os links foram substituídos por WWW em maiúsculo seguido de um número onde o correspondente está no final da monografia seguindo o formato nome = link, exemplo www12 = www.site.com.br.

18 - METODOLOGIA

De acordo com o material referente a projetos feito pela Cassandra Ribeiro de O. Silva do Centro Federal de Educação Tecnológica do Ceará feito em 2004 utilizarei o modelo de plano de ação chamado ferramenta 5W2H (what, why, where,who, when, how many e how much ) aplicado a pesquisa.

Este método define de forma simples como realizar um projeto de pesquisa com todas as etapas para torná-lo entendível, justificável.

Para maiores informações do método pode ser visitado a site oficial da documentação WWW7 .

19

2.1. Levantamento

Levantamento das informações a respeito do tema da monografia e das condições para o seu desenvolvimento, assim como custos, prazos e verificação das necessidades do cliente e de terceiros uma vez que a aplicação dessas boas práticas abrange desde a camada cliente aos administradores.

2.2 Projeto

Desenvolver as especificações de processos baseados nos gráficos e pesquisa feitos para identificar a real necessidade. Além disso, devem ser sugeridas boas técnicas de uso desde as mais simples as complexas de forma que ao final da leitura o leitor tenha maior consciência do uso do email e tire um melhor proveito.

As etapas de construção, data final, foram feitas em conjunto com o orientador do projeto, para melhor trabalho e administração dessa Monografia.

20

2.3 Testes de Aceitação

Será desenvolvido um Plano de Testes de Aceitação, baseado nas especificações sugeridas nessa Monografia e requisitos de Análise. Desta forma, haverá um Plano de Testes refletindo as especificações dos usuários, permitindo altos níveis de Controle de Qualidade mantendo como teste algumas contas de email pessoal e também empresarial. Lembrando que é um trabalho desenvolvido a logo prazo necessitando de um grande ambiente para teste, mesmo já tendo casos de aplicação de grande parte dessas boas práticas, não estou autorizado a divulgar nomes e resultados, sendo que em varias ocasiões o planejamento foi feito para uma empresa terceira a qual não houve possibilidade de pedir autorização de divulgação devido ao modelo de negócio.

21

2.2. Recursos Necessários

Neste item serão apresentados os recursos necessários para a implementação das boas práticas do uso de email na sociedade e no mundo corporativo.

• Ter no mínimo uma conta de email ou administrar contas de email;

• Acesso a um Cliente de email, webmail ou interface de administração de emails;

• Conexão com a internet ou ambiente LAN com sistema de email habilitado;

• Local para acesso a conta de email, Pc, Notebook, Netbook, SmartPhone etc;

• Sistema Operacional com o serviço, Exemplo Windows Todas as versões, Linux/Unix, todas distribuições, SymbianOS, IphoneSo etc;

22 - TRABALHOS RELACIONADOS

Neste capitulo é apresentado os principais pontos que levaram à elaboração deste trabalho, os próximos tópicos abordaram de forma mais detalhada a relação entre trabalhos e serviços existentes, os quais podem ser melhorados ou mesmo precisam ou precisaram ser melhorados.

3.2. Pesquisa de Mercado

Afim de identificar os principais problemas com email para os usuários finais, sejam eles de empresas ou de contas pessoais, foi realizada uma pesquisa com mais de 75 pessoas de diversos setores, desde estudantes a profissionais, ou mesmo usuários, os quais tem o email apenas para uso pessoal.

A pesquisa foi realizada com folhetos, através de emails e com o site Google, em uma pagina destinada à essa pesquisa.

A pesquisa foi realizada do dia 31/03/2010 a 03/02/2010, os dados foram centralizados em uma única pagina de pesquisa e os dados de maior relevância, os quais apresentam justificativa para essa monografia, seram detalhados nas próximas páginas.

23

O primeiro gráfico mostra a quantidade de contas por usuário:

Figura(1)

É importante destacar que, conforme mostrado no gráfico, além do uso do email estar totalmente difundido, é normal o uso de mais de uma conta de email por pessoa, e que a maioria esmagadora utiliza mais que 4 contas de email.

O próximo gráfico apresenta a quantidade de entrevistados que tem contas empresariais ou profissionais.

24

Figura (2)

O próximo gráfico demonstra a porcentagem de usuários entrevistados, os quais reclamam da quantidade de spams recebidos.

Figura (3)

O próximo gráfico mostra a quantidade de usuários que tem o hábito de encaminhar mensagens de email.

25

Figura (4)

O próximo gráfico mostra a quantidade de usuários que já tiveram problemas com indisponibilidade do serviço de email, seja ele pago ou gratuito.

Você já teve problemas de indisponibilidade de email?

figura (5)

O Próximo Gráfico apresenta a necessidade de email do usuário, e a tolerância sobre o tempo máximo de indisponibilidade do serviço de email.

26

(Figura 6)

O gráfico acima demonstra como o serviço de email se tornou essencial e não pode ficar indisponível.

Figura (7)

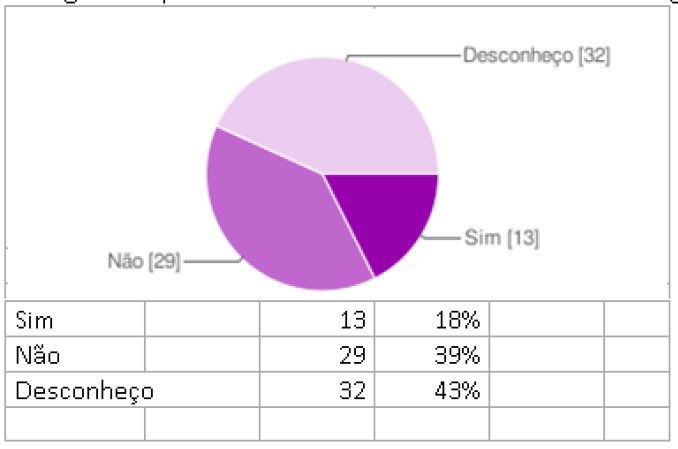

Neste gráfico é importante frisar que o certificado digital, uma das melhores práticas de segurança, não vem sendo utilizado, além de ser desconhecido pelos usuários.

Mais adiante detalharemos esse item.

27

3.3 Materiais Utilizados

Além da pesquisa apresenta praticamente quase todo o material utilizado, foi encontrado na internet, pois tem uma grande variedade sobre esse assunto, principalmente em sites de renome, os quais são citados na bibliografia. Ressaltando que o conteúdo de muitos desses sites são partes de materiais utilizados para organizar o funcionamento da internet no Brasil e no mundo.

Também foram utilizados, materiais internos de empresas da área, de emails, provedores e datacenters, web designers, administradores de redes e especialistas Linux e Windows e prestadores de serviços.

Para uma maior abrangência do assunto também foi entrevistados usuários finas de áreas não relacionada com informática ou tecnologia.

28

4 Email

4.2 Definição de email

Segundo o dicionário priberam, segue a definição de email

email (palavra inglesa, redução de electronic mail, correio electrónico!eletrónico)

s. m.

Inform. Correio electrónico!eletrónico.

Mensagem enviada ou recebida por correio electrónico!eletrónico.

Pl.: emails.

e-mail (palavra inglesa, redução de electronic mail, correio electrónico!eletrónico)

s. m.

Inform. Ver email.

Pl.: e-mails.

Inform. correio electrónico!eletrónico: sistema electrónico!eletrónico de comunicação que permite a troca de correspondência a partir de equipamento ligado em rede.

Consulta realizada no site WWW1 através do link dia 28/03/2010

Correio eletrônico: recurso da internet que possibilita a troca de mensagens entre duas ou mais pessoas

29

4.3 História do Email

Segundo minha pesquisa realizada no dia 27/03, em cinco sites, os quais seguem os links logo após o texto.

O correio eletrônico, ou email como conhecemos , pode se deduzir que foi inventados por Ray Tomlinson, um programador dos Estados Unidos em 1971, através da ARPANET para fazer envio e leitura de mensagens simples, porém há relatos que a primeira mensagem de e-mail entre dois computadores situados em locais diferentes foi enviada dia 29/10 /1969, praticamente dois meses depois do primeiro “nó” que deu origem à o que conhecemos hoje de Internet. . Tomlinson criou um espécie aplicativo SNDMSG, um software de grande simplicidade, com tão somente 200 linhas de código, mas que permitia a troca de mensagens entre usuários conectados no mesmo PC. Para fazer uma adaptação ao SNDMSG, Tomlinson usou um protocolo de transferência de arquivos chamado CYPNET. Assim, seria possível que qualquer um que estivesse conectado à ARPANET trocasse mensagens de texto, mesmo que não usasse o mesmo computador. E, da mesma maneira, resolveu passar a usar “@” para identificar quem e de onde vinham as mensagens de texto. É desconsiderado todos os protótipos semelhantes à proposta de Ray Tomlinson, pois foi a sua criação que realmente deu origem ao email como conhecemos hoje.

Links utilizados dia 27/03 para recolher informações sobre a História do email WWW2.

30

4.4 Como acontece uma troca de email na internet.

O grupo denominado Internet Engineering Task Force (IETF), é responsável pela especificação de protocolos para Internet. As especificações são mundialmente conhecidas como RFCs. Os detalhes técnicos sobre o email e seu processo de envio e recebimento são descritos na seguintes RFCs:

RFC 2045 Format of Internet Message Bodies

RFC 2049 Conformance Criteria and Examples

RFC 2822 Internet Message Format

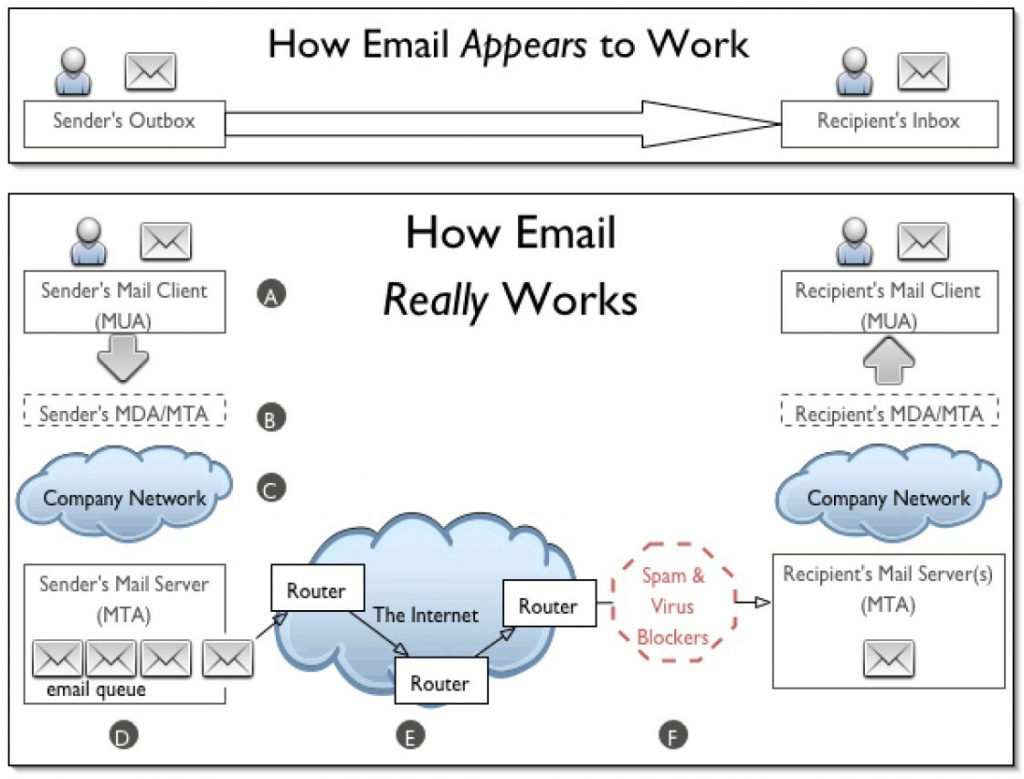

O processo para que ocorra uma troca de email na internet é muito mais complicado do que aparenta, são centenas de protocolos e etapas para que tenha o sucesso, porém foge ao escopo desse trabalho esses detalhes técnicos, segue o processo de maneira mais didática e ilustrativa:

Após a mensagem ser composta e enviada, primeiramente os mecanismos da internet quebram essa mensagem e transformam em pacotes, esses pacotes têm tamanhos pré-definidos e são identificados com dados sobre os endereços IP do remetente e do destinatário e informações sobre o que está sendo enviado para seu destino seja rede LAN ou WAN.

Esses pacotes compartilham simultaneamente a rede com milhares de outros pacotes de outras informações, cada um destes pacotes tem prioridades distintas podendo haver colisões.

Ao chegar ao PC do destinatário, os pacotes serão novamente montados. Isto é possível por causa das informações de identificação que fazem parte de cada um dos pacotes.

31

Caso o computador destino perceba que está faltando um algum pacote, ele solicita que ao computador remetente envie esse pacote novamente. Esse processo ocorre tantas vezes forem necessárias para que a informação possa ser montada novamente.

Segundo passo, quando essa mensagem é encaminhada através de rede WAN, ela é enviada através do roteador até a rede destino onde o conteúdo será analisado de acordo com políticas de segurança estabelecida pelo administrador/provedor do serviço de email.

Mesmo com a inteligência da rede, procure enviar os pacotes pelo caminho mais curto, caso este caminho esteja congestionado ou inoperante, o ideal é que todos os pacotes que compõem o seu e-mail sigam o mesmo trajeto, mas isso é praticamente impossível sendo que uma vez na web, os pacotes seguem caminhos aleatórios. Podem ir por fibra óptica, satélite, cabos, ondas de rádio ou qualquer outro meio disponível, por esse motivo, o PC destino deve aguardar que todos os pacotes sejam entregues para remontar a mensagem que será entregue na caixa de mensagens do destinatário.

Quanto mais complexo for o trajeto, quanto mais roteadores e switches manipularem os pacotes, maior a chance de haver erros.

Quando chega ao destinatário terá que passar novamente por roteador, firewall e Proxy e só serão entregues se estiverem em conformidade com as políticas locais, como já foi falado.

No último passo o email deve chegar ao destino e será visualizado através de um cliente de email, que poderá estar instalado em um PC, notebook, netbook, celular ou um leitor de email.

Segue uma ilustração desse caminho:

32

(Figura 8)

Fonte: WWW3

A figura acima (figura 1) demonstra de forma simples, porém explicativa o caminho que uma mensagem percorre na internet.

Grande parte dessas informações foi retirada do site WWW4 no dia 29/07/2010

33

4.5 Spam

Nesta parte será falado também sobre Spam, para que fique claro o que é como acontece e quais suas conseqüências, desta maneira, as próximas etapas desse trabalho ficarão mais claras.

Esse material foi feito com base no CERT.br – Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil WWW8 dia 12/04/2010.

O Spam é definido como um termo usado para se referir aos e-mails não solicitados, que geralmente são enviados para um grande número de endereços. Quando o conteúdo é exclusivamente de fim comercial, este tipo de mensagem também é referenciada como UCE (do inglês Unsolicited Commercial E-mail), já nesta definição pode ser observado no gráfico em anexo no final deste trabalho que a quantidade de pessoas que já compraram algum produto vindo através de Spam é de apenas 17% e a quantidade de pessoas que reclamam desse tipo de propaganda é de 79%, baseando-se nesses dados, o Spam já pode ser considerando um problema. Problema esse que implica nas seguintes conseqüências.

Gasto desnecessário de tempo. Para cada spam recebido, o usuário necessita gastar tempo para ler, identificar o e-mail como spam e removê-lo da caixa.

34

Não recebimento de e-mails. Por caixa postal lotada com mensagens não solicitadas, além de poder deixar de receber e-mails em casos onde estejam sendo utilizadas regras anti-spam ineficientes, classificando como spam mensagens legítimas que o usuário queria receber.

Perda de produtividade. Para quem utiliza o e-mail como uma ferramenta de trabalho, o recebimento de spams aumenta o tempo dedicado à tarefa de leitura, além de existir a possibilidade de mensagens importantes não serem lidas, serem lidas com atraso ou apagadas enganosamente.

Aumento de custos. Independentemente do tipo de acesso a Internet utilizado, quem paga a conta pelo envio do spam é quem o recebe.

Prejuízos financeiros causados por fraude. O spam tem sido amplamente utilizado como veículo para disseminar esquemas fraudulentos, que tentam induzir o usuário a acessar páginas clonadas de instituições financeiras ou a instalar programas maliciosos projetados para furtar dados pessoais e financeiros. Este tipo de spam entra na categoria de phishing/scan e com isso o usuário pode sofrer grandes prejuízos financeiros.

Conteúdo impróprio ou ofensivo. Como a maior parte dos spams são enviados para conjuntos aleatórios de e-mail, é bem provável que o usuário receba mensagens com conteúdo que julgue impróprio ou ofensivo, por exemplo, pornografia.

Impacto na banda. Para as empresas e provedores, o volume de tráfego gerado por causa de spams os obriga a aumentar a capacidade de seus links de conexão com a Internet, assim pode refletir no aumento dos custos para o usuário.

35

Má utilização dos servidores. Os servidores de e-mail dedicam boa parte do seu tempo de processamento para tratar das mensagens não solicitadas.

Investimento em pessoal e equipamentos. Para lidar com todos os problemas causados pelo spam, os provedores necessitam de mais técnicos especializados, comprar equipamentos e acrescentar sistemas de filtragem de spam.

Inclusão em listas de bloqueio. O provedor que tenha usuários envolvidos em casos de spam, pode ter seu domínio incluído em listas de bloqueio.

Essas informações ajudaram a compreender melhor os problemas com o serviço de email uma vez que o Spam é uma das principais causas de problemas.

36

5 – Boas práticas do uso de email.

5.2 – Boas práticas gerais para o uso de email.

Nesta parte dessa monografia, mostraremos de forma geral, boas pratica para um bom uso do email, seja ele pessoal ou corporativo. Lembrando que, para cada tipo de uso, seja ele pessoal ou corporativo, será esmiuçado mais a frente desse trabalho, um material bem mais específico para cada área, porém essas práticas gerais, não apenas podem como devem ser utilizadas nos dois casos.

Seguem algumas checagens iniciais que contribuem de forma grandiosa:

Checagem de destinatário.

Logo no cabeçalho do email, existem checagens simples que podem ser feitas, como por exemplo, verificar se a conta enviada é conhecida, e se realmente foi enviada por esse destinatário.

Exemplo

A conta vem descrita como 78774343535rddfr@hotmail.com, pelo fato de o nome apresentar caracteres sem sentido, pode ser feito por “robôs da internet” e por isso já pode ser descartada.

Neste mesmo caso a conta pode vir apresentando como remetente adailton@hotmail.com, porém clicando com o botão direito do mouse , o que é utilizado como padrão, e verificando em propriedades do email, pode-se verificar que se trata de um “alias”, desta forma o nome verdadeiro permanece o 78774343535rddfr@hotmail.com.

37

Lembrando que para verificar o verdadeiro nome do destinatário, deve ser consultado informações para esse procedimento junto ao seu responsável pelo serviço, seja ele pago ou gratuito.

Ainda no cabeçalho pode ser feito também a análise do título do email, frases em linguagem estrangeira ou oferecendo produtos que não são de seu interesse ou sugerem produtos ilegais, exemplo comum nesses tipos de emails pode ser o produtos para melhor desempenho sexual ou pornografia.

É importante lembrar que emails pagos ou gratuitos têm funções e regras de mensagens que podem classificar a primeira mensagem e enviar automaticamente as próximas de mesmo assunto para a lixeira, esse recurso também é limitado e varia de acordo com o fornecedor do serviço.

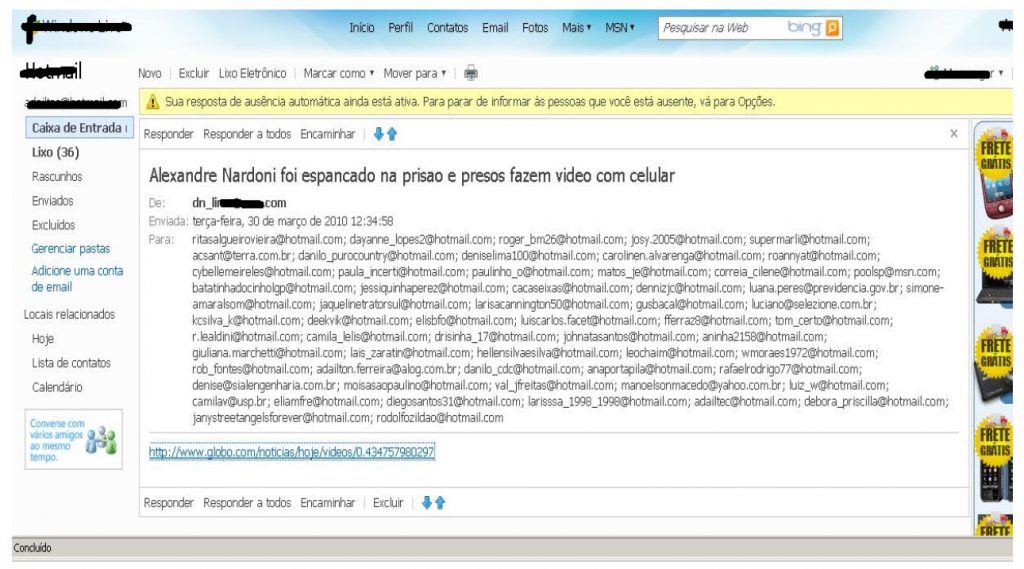

Permanecendo no cabeçalho do email, algo que pode chamar a atenção, é a quantidade de destinatários, pois é tático para um programa de envio em massa enviar para toda uma lista, neste caso, além da quantidade exorbitante, podem estar classificadas por ordem alfabética ou mesmo ter destinatários iniciados pela mesma letra.

Outra opção ainda no cabeçalho, é ficar atendo para emails enviados por contas que são usadas para comunicadores ou rede sociais, pois devido ao uso de robôs para envio de mensagens e encrementadores para comunicador, se torna fácil a utilização destas contas para essas práticas.

Após essas análises, devemos passar para o corpo do email. No corpo do email pode haver links que levem para paginas com conteúdo malicioso ou procedimentos que permitam a invasão do computador do usuário. Neste caso o link também pode estar mascarado com nomes diferentes, geralmente pode-se identificar isso posicionando o cursor do mouse em cima do link, clicando

38

com o botão direito e verificando as propriedades ou copiando esse link e colando em um editor de textos, como por exemplo, o bloco de notas.

Ainda no corpo de email temos os anexos. Amplamente difundida na internet, a pratica de envio de programas maliciosos anexados ao email pode ser evitada de diversas formas:

Verifique se a terminação do anexo é EXE.

Atenção redobrada com arquivos compactados.

Certifique-se de que o arquivo anexo não esteja imitando outros tipos de arquivos, como por exemplo, uma foto em que a extensão é .jar, ao invés das tradicionais jpg, pnp, jpe ou gif.

A grande maioria do exposto até agora pode ser mostrado através desta tela de email.

(Figura 9)

39

Repare que na figura, a maioria das informações citadas anteriormente, se enquadram neste exemplo.

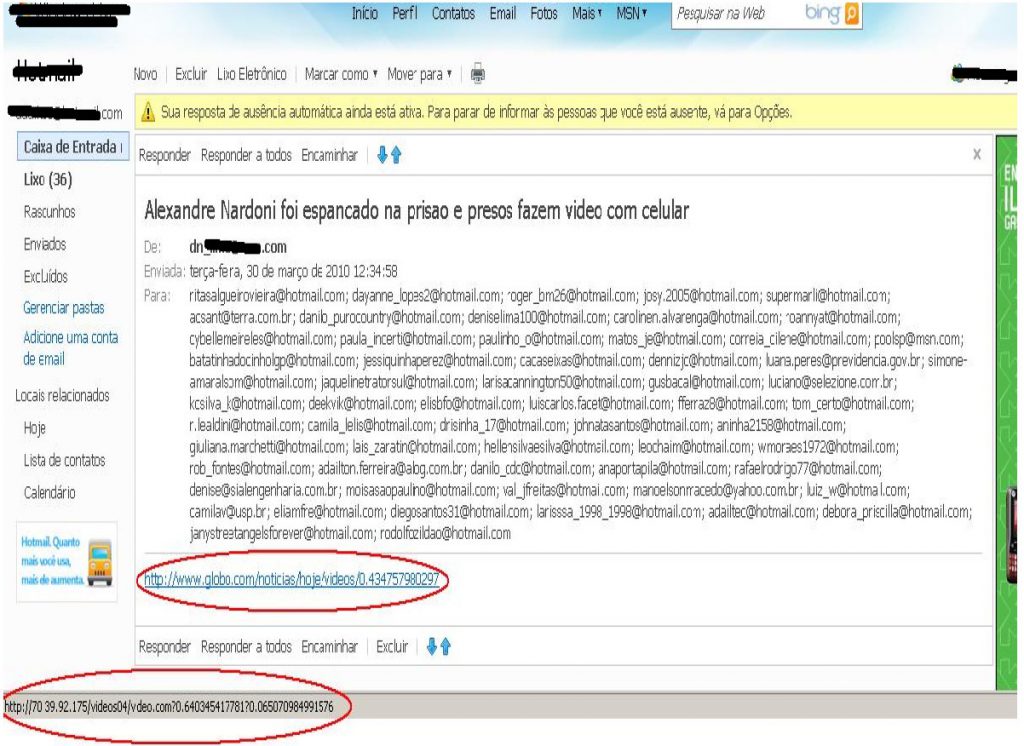

Na próxima figura mostrada, se trata da mesma tela mas da um destaque para um exemplo de link disfarçado.

(Figura 10)

Nestas analises inicias, sempre estão sendo alteradas, porém esse tipo de mensagem se mantém nesse contexto e na maioria das vezes trabalham com a curiosidade no usuário ou mesmo com situações do dia a dia. Segue uma pequena lista com alguns dos títulos mais utilizados.

Atualize seus cadastro

40

Limpe seu nome

Emagreça Sem esforços

Ganhe dinheiro

Segue minhas fotos

Salário mensal de R$ 76.000,00

Problemas com sua conta

O que é importante, e que é do conhecimento de poucos, é que podemos reclamar oficialmente para os responsáveis pela rede de onde partiu a mensagem quando recebemos um spam. Se esta rede possuir uma política de uso aceitável, a pessoa que enviou o spam pode receber as penalidades que nela estão previstas. Quando é através de máquinas mal configuradas, que permitem que terceiros as utilizem para enviar os e-mails, a reclamação para a rede de origem do spam servirá para alertar os seus responsáveis dos problemas com suas máquinas.

Além da reclamação para os responsáveis pela rede de onde originou a mensagem, envie uma cópia para o e-mail mail-abuse@cert.br. Deste modo, o CERT.br pode manter dados estatísticos sobre a incidência e origem de spams no Brasil e, também, identificar máquinas mal configuradas que estejam sendo abusadas por spammers.

É importante lembrar que não é recomendado responder a um spam ou enviar uma mensagem solicitando a remoção da lista de e-mails. Geralmente, este é um dos métodos que os spammers utilizam para confirmar que um endereço de e-mail é válido e realmente alguém o utiliza.

41

Para maiores informações desse assunto WWW9 mantido pelo Comitê Gestor da Internet no Brasil (CGI.br), e que constitui uma fonte de referência sobre o spam. Este site tem o compromisso de informar usuários e administradores de redes sobre o spam, suas implicações e formas de proteção e combate.

42

5.3 – Boas Praticas de emails no Mundo Corporativo

Quando falamos de emails no mundo corporativo principalmente em uma empresa que requer um ambiente seguro, que trabalhe como informação confidencial, é necessário uma maior mobilização a fim de que se cumpra esse objetivo.

Atualmente a informação é extremamente valiosa e deve ser mantida em segurança com confiabilidade e integridade. Os administradores de serviços de emails acabam deixando escapar pequenos detalhes que podem fazer uma grande diferença, muitas das vezes, mesmo por regra de negócio, burocracia ou por falta de costume.

Com detalhes a mais ou a menos, mas de forma resumida, geralmente quando um funcionário é contratado, a equipe de RH abre um chamado ou faz um pedido de criação de conta de email, neste ponto é onde deve-se iniciar uma seqüência de analises antes dessa criação, como uma boa prática que deve ser implementada pelo administrador dos emails da empresa em conjunto com o RH e a área de atuação do novo funcionário.

Veremos a seguir algumas dessas práticas que foram selecionadas ao longo dos anos por administradores de email de pequenas e grandes empresas de diversos seguimentos.

A primeira analise a ser feita, e principalmente porque raramente é feita, é a verificação da necessidade do serviço de emails para esse funcionário, parece ser simples, mas demanda diversas etapas, é normal o funcionário ser contratado e automaticamente receber uma conta de email, veremos a seguir diversas dessas etapas que auxiliarão nessa decisão.

43

Nesta analise inicial, pode ser verificado qual a real utilidade da conta, por mais que pareça óbvio, o motivo para uma conta de email pode ser, por exemplo, apenas para servir como login no sistema da empresa ou mesmo em sua estação de trabalho, não é uma regra que para logar nos sistemas ou estações seja uma conta de email, um login pode ser suficiente em grande parte dos casos, neste caso pode se substituído por um nome simples ou composto. Dependendo da regra de negócio para não atrapalhar a administração pode-se manter o nome como uma conta de email, porém desabilitar o serviço de email para quem não terá necessidade do uso. Mesmo não sendo seguido exatamente dessa forma, o simples fato de fazer essa primeira analise já melhora a segurança e o funcionamento do serviço de email na corporação.

Em uma segunda análise, na grande maioria das vezes a conta é justificada pela troca de arquivos, documentos ou oficialização de tarefas entre funcionários, porém a implementação de pastas compartilhadas podem suprir essa necessidade, lembrando que geralmente já existe essa prática na empresa, assim estará aproveitando um recurso já existente, evitando os problemas constantes de emails como por exemplo usuário e senha esquecido por um usuários que retornou de férias, o mesmo fez alteração recentemente.

Nesta analise surge uma questão importante que é a validade do email para comprovar a ordenação de uma tarefa ou mesmo um pedido, mantendo a mensagem em itens enviados ou recebidos, para isso pode-se manter a utilização da pasta compartilhada, porém os pedidos devem ser feitos através de PDF, ou com restrição em permissões para manter a integridade.

44

Independente da regra de negócio é importante essa analise pois, no cotidiano, é normal o envio de email de um usuário para outro seguido de uma ligação ou mensagem via comunicado interna avisando do email enviado, usando mais de um meio de comunicação para a mesma mensagem.

Após todas essas verificações e demais pertinentes à regra de negócio, para saber se a conta de email realmente é justificada, convém verificar se o envio de mensagens pode ser feito apenas no ambiente interno.

Está é uma solução para facilitar notificações de reuniões, dados de mercado da empresa ou até mesmo uma sinergia da empresa.

Ainda nessa analise deve-se verificar se os sistemas integrados da empresa já dispõem de recursos de informação, o usuário pode se logar todos os dias em um sistema da empresa e na tela inicial ou mesmo através de pop-ups receber essas notificações em um meio que ele já utiliza normalmente, evitando o desperdício de recursos e aumentando o desempenho dos emails.

Quando se fala em uma solução de conta de email interna, pode-se criar regras para envio interno, porém para determinadas contas externas também, através de regras ou mesmo com um simples redirecionamento, fazendo assim um espécie de modo misto.

A próxima analise pode ser aplicada a departamentos que se comunicam em nome do grupo, como por exemplo, uma central de suporte ou uma equipe de vendas onde há meta individual ou não há personalização de cliente.

45

Neste caso haverá apenas uma conta de email que será configurada usando protocolo IMAP, ou apenas configurada para deixar cópia no servidor, desta maneira todos recebem e enviam pela mesma conta, podendo deixar a senha salva nas estações, mantendo o conhecimento da senha apenas com o responsável da área, está pratica pode minimizar de forma considerável má utilização.

Neste tipo de administração é bom lembrar que através do cabeçalho é facilmente identificado por qual usuário foi enviado o email.

Após ter passado por todas essas etapas, vem a criação da conta. Neste momento o processo de analise é alterado variando muito conforme a regra de negócio da empresa não há muito que aplicar como boas praticas, por ser totalmente dependente da regra de negócio da empresa, mas é importante revisar o conceito de caixa de mensagem com cota padrão, raramente em uma grande corporação todos necessitem do mesmo tamanho.

A complexidade da senha deve ser cobrada, porém, o usuário deve ser treinado para criar senhas seguras, mas que possa ser lembradas com facilidade, por exemplo o usuário José de 43 anos, casado com Maria 32, com uma filha chamada Ana de 10 anos pode criar a senha J43M32a10 ou parecida, o importante é ser baseado em algo do seu dia a dia para que seja de fácil memorização.

O usuário de ser informado sobre os tipos de acesso e funcionamento de cada um deles, por exemplo, acesso por webmail e através de um cliente de email como Outlook ou Zimbra.

46

Em comunicações de e-mails empresariais, sempre há a preocupação de que as mensagens sejam entregues com privacidade, ou que permita uma comunicação aberta entre os colaboradores e outros.

Para isso, próximo passo é a administração da informação após a implantação. É importante colocar um aviso de classificação do conteúdo do email, por exemplo, logo no inicio do email ou no titulo definições como, Confidencial, Publico. Interno etc.

Além disso, logo após a assinatura, deve ter mais mensagem padrão referente ao conteúdo de mensagem, segue algumas mensagens padrões como exemplo.

Exemplo 1:

AVISO: A informação contida neste email, bem como em qualquer de seus anexos, é CONFIDENCIAL e destinada ao uso exclusivo do(s) destinatário(s) acima referido(s), podendo conter informações sigilosas e/ou legalmente protegidas. Caso você não seja o destinatário desta mensagem, informamos que qualquer divulgação, distribuição ou cópia deste email e/ou de qualquer de seus anexos é absolutamente proibida. Solicitamos que o remetente seja comunicado imediatamente, respondendo esta mensagem, e que o original desta mensagem e de seus anexos, bem como toda e qualquer cópia e/ou impressão realizada a partir destes, sejam permanentemente apagados e/ou destruídos. Informações adicionais sobre nossa empresa podem ser obtidas no site http://www.xxxxxxx.com.br/ . NOTICE: The information contained in this email and any attachments thereto is CONFIDENTIAL and is intended only for use by the recipient named herein and may contain legally privileged and/or secret information. If you are not the email’s intended recipient, you are hereby notified that any dissemination, distribution or copy of this email, and/or any attachments thereto, is strictly prohibited. Please immediately notify the sender replying to the above mentioned email address, and permanently delete and/or destroy the original and any copy of this email and/or its attachments, as well as any printout thereof. Additional information about our company may be obtained through the site http://www1.yyyy.shtml .

47

Exemplo 2:

O remetente desta mensagem é responsável por seu conteúdo e endereçamento. Cabe ao destinatário cuidar quanto ao tratamento adequado. Sem a devida autorização, a divulgação, a reprodução, a distribuição ou qualquer outra ação em desconformidade com as normas internas do Sistema Petrobras são proibidas e passíveis de sanção disciplinar, cível e criminal. “The sender of this message is responsible for its content and addressing. The receiver shall take proper care of it. Without due authorization, the publication, reproduction, distribution or the performance of any other action not conforming to Petrobras System internal policies and procedures is forbidden and liable to disciplinary, civil or criminal sanctions.” “El emisor de este mensaje es responsable por su contenido y direccionamiento. Cabe al destinatario darle el tratamiento adecuado. Sin la debida autorización, su divulgación, reproducción, distribución o cualquier otra acción no conforme a las normas internas del Sistema Petrobras están prohibidas y serán pasibles de sanción disciplinaria, civil y penal.”

Como pode ser observado nos exemplos acima, é importante que estas mensagens estejam em mais de um idioma, pois o email é uma ferramenta global de comunicação.

48

Essas práticas apresentadas, não são regras e tão pouco uma solução final para problemas de emails, porém com eles tanto problemas de segurança, spams e trafico excessivo na rede terá uma considerável redução.

49

5.4 – Boas praticas do uso do email para Usuários

Quando se fala em email é difícil separar de forma bem definida, os tipos de usuários e seguimentos, porém, essa parte é voltada para quem não utiliza o email para uso profissional, quem usa para comunicação com familiares e amigos, porém é importante lembrar que grande parte das outras práticas também devem ser utilizadas. A banalização e evolução do email, como meio de comunicação, ocorreu devido às facilidades e custo quase zero para envio de uma mensagem, por este motivo, diariamente recebemos diversas mensagem de amigos, parentes, etc. Porém grande parte dessas mensagens são consideradas lixo eletrônico, a fim de transformar esse email em algo mais agradável, útil e eficaz, nesta parte desse trabalho é proposto algo diferente, que prioriza a consciência do usuário e não regras ou normas, não se trata de algo técnico, pois raramente seria possível dar treinamento para o usuário final que usa essa forma de comunicação principalmente como diversão.

Se o usuário for excluir todas as mensagens que ele não julgue importante, ou tenha alguma suspeita, ficaria muito restrito. Para ilustrar melhor como podemos melhorar essa questão, primeiramente será feito um comparativo entre o email e outros meios de comunicação existentes e já difundidos, seguido de boas práticas voltadas à educação de cada usuário ao usar esse serviço.

Supondo que o email fosse um serviço igual ao telefone, deixo as seguintes perguntas, apenas para levar o leitor a pensar melhor sobre esse serviço.

50

Se você recebe uma ligação de um amigo, dizendo que ao ligar para mais 30 pessoas acontecerá algo muito legal, é importante que esse “algo muito legal ” não é especificado, neste caso você faria essas 30 ligações?

Se houver uma pessoa desaparecida em sua família você vai ligar para 100 pessoas e dizer que se alguém tiver noticia, deve entrar em contato com um email que não existe, juntamente com um telefone que não existe também?

Devido à facilidade da comunicação via email, fatos dos exemplos citados ocorrem diariamente, propagando informação enganosas e poluindo milhares de caixas de emails diariamente.

A grande dificuldade nesse tipo de email, é que as analises iniciais serão descartadas, pois o email é de fonte confiável, o titulo não é sugestivo, e o usuário com a intenção de ajudar repassará essa informação.

Em casos como esse, as informações devem ser validadas antes de seguir, não é difícil responder para quem enviou se ela já recebeu algum prêmio ou “qual a coisa boa” que irá acontecer quando encaminhado para a quantidade de destinatários, lembrando que nesse caso em especifico será apenas para orientar o usuário que enviou, pois ainda não há confirmação de meios que verificam a quantidade de destinatários que foram enviados e ative algum sistema em seu computador automaticamente, há a instalação prévia de algum programa para isso.

Muitas informações podem ser validadas apenas fazendo uma busca na internet através de algum site de busca, ou simplesmente com um telefone, a procura de maiores informações.

Mantendo a questão da comparação entre o email e o telefone, podemos levantar as seguintes questões.

51

Quando você recebe uma ligação, você fala “alô” você espera que tenha um retorno com no mínimo outro alô e uma identificação de quem fala e qual o motivo.

Se um amigo ligar todos os dias para você e contar uma piada, você pode gostar dessa iniciativa e apoiar, até mesmo ligar para alguém e contar essa piada, mas raramente você ligará ou colocará 100 pessoas em conferência para replicar essas piadas, e caso você não goste, provavelmente avisará seu amigo que não quer mais receber essas ligações.

O mesmo pode ser feito com o email, quando você recebe um email de um retorno do mesmo, mostre se você gostou ou não gostou, para que cada um envie email de acordo com o gosto do seu amigo, evitando assim o mal uso dessa ferramenta tão poderosa.

O email é um instrumento de comunicação como qualquer outro, e a comunicação ocorre quando os dois lados participam.

Quando se tem uma agenda telefônica, é normal apagar os telefones que mudaram ou não existem mais, e quando se troca um numero, raramente se mantém o numero anterior, assim como quando você liga para alguém não é necessário que esse alguém saiba o telefone de todos os outros que esta em sua agenda.

Pensando assim é importante que você atualize suas listas de emails, remova os emails antigos, colocando os atuais e sempre removendo os que dão erro de envios, além de poder consultar os erros, pois geralmente vem acompanhado de códigos ou explicito porém em inglês.

52

Quando for enviar email, coloque sempre os endereços no campo de email como cópia oculta, para evitar que todos possam usar os emails.

No resultado da pesquisa elaborada a fim de justificar esse trabalho, foi percebido que a maioria dos usuários tem mais que uma conta de email pessoal, desta forma é aconselhado, que uma destas contas, seja para realização de cadastros na internet, como, por exemplo, sites de relacionamento ou jogos online e para utilização em comunicadores, desta maneira você estará evitando o recebimento de emails indesejáveis em suas caixas de uso principal.

Procure explorar todas as opções e serviços disponibilizados gratuitamente, pois muitos por se tratarem de emails mundiais têm condições para oferecer serviços até mesmo melhor que os pagos.

53

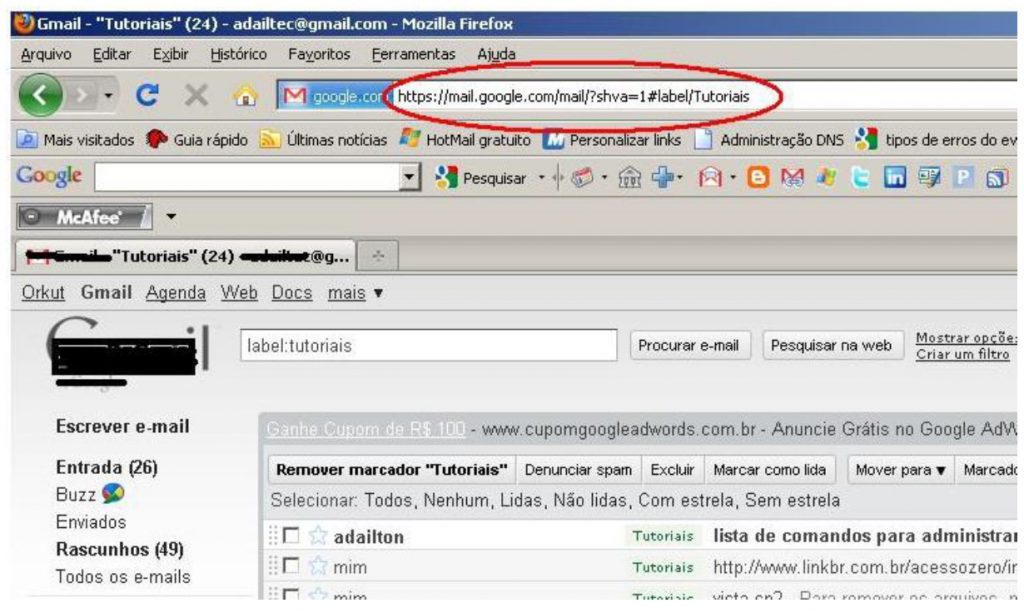

Segue um exemplo de caixa de email gratuito com o recurso de HTTPS, que garante a segurança de seus dados na navegação:

Figura (11)

Existem diversas práticas que podem ser adquiridas conforme o uso, a experiência e através de pesquisa na internet, mas o importante é sempre pensar nas ações, antes de abrir um email e antes de encaminhar, só assim caminharemos para um serviço de qualidade onde poderemos se comunicar sem preocupação e também si divertir.

54

6 – Conclusão e Propostas de Trabalhos Futuros

6.2 Conclusão

Este trabalho foi feito de forma bem didática evitando termos técnicos, apresentando o entendimento de toda uma estrutura de funcionamento, a fim de auxiliar nos problemas de email, uma vez que esse serviço já se tornou indispensável. Porém deve-se atentar ao fato de que esse serviço permanece em crescimento e com esse crescimento, pode-se tornar complicada a administração, e surgir novos problemas. Esse trabalho também pode ser considerado um alerta para que não tenha necessidade de se aprender só quando se tornar inevitável ou impraticável o serviço.

Foi citado anteriormente no trabalho que houveram testes, mas que não posso divulgar mas posso assegurar categoricamente que quando um usuário é conscientizado sobre essas boas práticas, e que o administrador também tenha a consciência de sua parte, o desempenho e segurança aumenta de forma considerável, além de facilitar a administração.

55

6.3 Propostas de Trabalhos Futuros

A continuidade deste projeto cria oportunidades para o desenvolvimento de diversos outros trabalhos, ampliando esse assunto principalmente de forma técnica.

Dentre as propostas de continuidade identificadas, podem ser destacadas as seguintes:

• Padronização de email corporativo, para melhor administração e eficiência do serviço.

• Educação no uso de email.

• O lado técnico das boas práticas para o uso de email no mundo corporativo e para o usuário final.

Conforme os exemplos de continuidade de trabalho citados pode haver também projetos os quais estreitam parte desse assunto direcionando para uma área especifica, já que é um assunto de muito conteúdo para se esboçado em apenas uma monografia.

56

Referencias Bibliográficas

www1 =

http://www.priberam.pt através do link: http://www.priberam.pt/DLPO/default.aspx?pal=correio+eletronico

dia 28/03/2010 Segundo o http://winexperience.wordpress.com no link http://winexperience.wordpress.com/glossrio/

www2 =

http://www.baixaki.com.br/info/2763-a-historia-do-email.htm

http://www.technowbr.com/artigos/5196/

http://mundoestranho.abril.com.br/cotidiano/pergunta_287793.shtml

http://br.answers.yahoo.com/question/index?qid=20091118024154AAFfZ3T

http://www1.folha.uol.com.br/folha/informatica/ult124u8122.shtml

www3 = http://www.spiritconsortium.org/releases/errata/khelp/kmlm/user_help/html/images/howemailworks.png

www4 =

http://warpcoe.com.br/2009/09/epopeia-de-um-e-mail/ no dia 29/07/2010

57

www5 =

http://www.forumpcs.com.br no link http://www.forumpcs.com.br/noticia.php?b=254115 no dia 28/03/2010

www6 =

http://blogs.estadao.com.br no link http://blogs.estadao.com.br/advogado-de-defesa/projeto-reforca-e-mail-como-prova/

www7 =

www.ufop.br/demet/metodologia.pdf

www8 =

http://cartilha.cert.br/spam/sec1.html#subsec1.1 dia 12/04/2010

www9 =

http://www.antispam.br/

Curriculum

Adailton Gregório Ferreira – Brasileiro, Casado, 42 anos

Rua Vital Brasil, 31 – Barueri – SP Cep: 06435-250

Fone 4194-6633 ou 99759 2522

adailtec@gmail.com www.adailtec.com.br

HISTÓRICO PROFISSIONAL

Em 2002 iniciei efetivamente minha carreira na área de informática no televendas da empresa Leo Madeiras, prestando suporte básico em Impressoras, Windows e Office para todo o departamento.

Ao final do curso Técnico de Informática em 2005, comecei a trabalhar na Santa Efigênia como vendedor técnico. Nesta fase adquiri conhecimento em consultoria de TI a diversos seguimentos com visita técnica e manutenção especializada.

De 2006 a 2009, terminei o Superior em Redes, indo de estagiário a Suporte Técnico Corporativo na empresa Alog Data Centers (Antiga. Condomínio e Bighost), utilizava Linux, Cisco, programação e servidores Windows. Conheci tecnologias e linguagens como C, Shell Scripts, PHP, Java, HTML, Bind, Iptables, Squid, MRTG, Nagios, Cacts, AD, IIS, Exchange e DHCP e Troubleshooting de e-mails fim a fim.

A partir de 2009 terminei o curso de inglês, MBA em TI e Internet, certificação MCSA e atuei na Durand do Brazil como Administrador de Sistemas, conheci tecnologias de virtualização como VMware e Hyper-V, servidores de e-mail Zimbra, Mikrotik além de tarefas administrativas pertinentes a gerenciamento de TI.

Como Analista de Redes pela empresa MWmicroware, gerenciava como terceiro a TI da empresa Geraldiscos, em um ambiente composto de maquinas virtuais em Hyper-V, AD, Exchange, MS DNS e DHCP, ERP Totvs Microsiga/Protheus com ACD, Sistema de Backup Symantec, Sistema de Ponto e Catracas Phobos, Nexus e Madis.

Atuo também como Professor lecionando Windows 7, Pacote Office 2007/2010 e Internet.

FORMAÇÃO ACADÊMICA / CURSOS EXTRACURRICULARES

- MBA Em Tecnologia Da Informação e Internet – Universidade Nove de Julho.

- Superior em Tecnologia de Redes de Computadores-Centro Universitário Fieo.

- Técnico em Informática – Escola Técnica Estadual Basilides de Godoy.